December 16,2021

Ochrona konsumenta ostrzega prawnika przed niespokojnymi użytkownikami Internetu

by Kolbowicz Marek

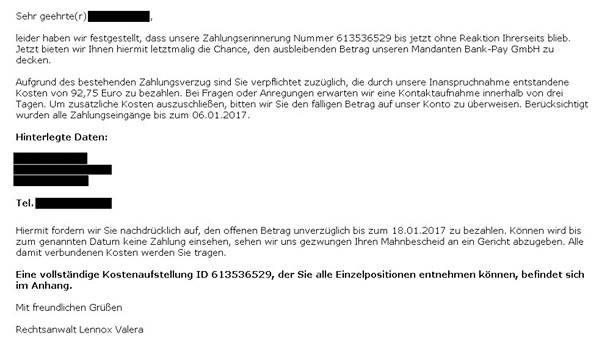

Wiadomość e-mail podszywająca się pod rachunek prawnika jest obecnie coraz częściej wysyłana do osób prywatnych, ostrzega agencja ochrony konsumentów NRW. Cyberprzestępcy wysyłają dołączonego do nich konia trojańskiego. Użytkownicy komputerów PC, smartfonów i tabletów powinni zaktualizować swoją ochronę antywirusową - a przede wszystkim nie otwierać na ślepo załączników.

W wierszu tematu jest napisane „Faktura za [imię nazwisko]: nr [dowolna seria numerów] lub” [imię nazwisko] faktura za zamówienie nr. Treść e-maili dotyczy głównie faktu, że użytkownik zapomniał zapłacić rachunek.

(Źródło: Ochrona Konsumentów NRW)

Odbiorcy takich e-maili nigdy nie powinni otwierać załącznika. Ponieważ w tym procesie złośliwe oprogramowanie dostaje się bezpośrednio na komputer.

Zainfekowany komputer: co teraz?

Zasadniczo, jeśli przypadkowo klikniesz stronę lub plik, poproś skaner antywirusowy o wykonanie pełnego skanowania spoza komputera. Użyj rozruchowego skanera antywirusowego, aby wykryć i usunąć złośliwe oprogramowanie. Korzystanie z tych programów ratunkowych i ratunkowych jest bezpłatne.

Jeśli twój system operacyjny nie ma programu antywirusowego, powinieneś go natychmiast zainstalować; Wystarczy darmowe oprogramowanie antywirusowe. Skaner antywirusowy powinien być zawsze włączony.

Ponadto należy sprawdzić, czy system operacyjny komputera, w tym dodatkowe oprogramowanie, takie jak Java, Adobe Flash Player itp., jest aktualny, ponieważ trojany wielokrotnie dostają się do komputera przez dziury w zabezpieczeniach zainstalowanego oprogramowania. Do tego celu nadaje się darmowy program testowy Secunia Personal Software Inspector.

Jeśli załączony plik uszkodził Twój komputer, powinieneś zgłosić to lokalnej policji.

Aby nie dać się złapać oszustom internetowym, będziemy Cię tutaj informować o aktualnych sztuczkach.

+++ Nowy trojan żądający okupu „Goldeneye” szybko się rozprzestrzenia +++

9 grudnia 2016: Zarówno LKA Dolnej Saksonii, jak i barometr bezpieczeństwa informują o szybkim rozprzestrzenianiu się wyłudzającego trojana „Goldeneye” za pośrednictwem poczty elektronicznej. Tematy wiadomości są precyzyjnie dopasowane do firmy i to na przykład „Aplikacja jako starszy pracownik opieki” lub „Aplikacja jako operator maszyn budowlanych”. Maile są często wysyłane pod nazwą „Rolf Drescher”, co prawdopodobnie jest aktem zemsty na ekspertze IT o tej samej nazwie, który oferuje narzędzia do deszyfrowania trojanów okupowych.

Odbiorca jest informowany w doskonałym języku niemieckim, że w załączniku może znaleźć komplet dokumentów aplikacyjnych. W załączeniu plik PDF i plik Excel. Plik PDF jest nieszkodliwy, ale każdy, kto otworzy tabelę Excela, zostanie poproszony o aktywację funkcji edycji. Umożliwi to uruchomienie makr, a trojan zacznie działać.

+++ LKA ostrzega przed pocztą z „Kolonii” +++

5 grudnia 2016: Krajowy Urząd Kryminalny Dolnej Saksonii ostrzega przed domniemanymi wiadomościami e-mail z komisariatu w Kolonii. Odbiorca jest oskarżony o oszustwo lub próbę oszustwa za pośrednictwem platformy handlowej Ebay. Poczta udaje, że złożono skargę i że należy się wezwanie do sądu. W celu uzyskania dalszych informacji dołączony jest plik ZIP.

Wiadomość e-mail opatrzona jest tematem „skarga karna” oraz podpisem „Wydział Cyberinspekcja Policji – Komenda Główna Policji Kolonia”. Aby przekonać odbiorcę do otwarcia załącznika, zostaje on skonfrontowany z domniemanym oszustwem i następną rozprawą sądową. „Istnieje kilka przypadków oszustwa lub próby oszustwa na platformie transakcyjnej w serwisie eBay. Zgodnie z plikami, jesteś podejrzanym w tej sprawie i wkrótce zostaniesz załadowany. Kopie dostępnych nam plików znajdziesz w załączniku”.

LKA ostrzega przed otwarciem nasadki. Treść przesyłki jest fikcyjna, policja i wymienieni w niej policjanci nie są nadawcami tej przesyłki. Użytkownicy nie powinni również odpowiadać na pocztę ani dzwonić pod wymienione numery. Zawiadomienia policji w Kolonii nie są konieczne.

Załącznik ładuje trojana okupowego „Cerber”

Chociaż początkowo policja nie była w stanie wykryć żadnego złośliwego kodu w załączniku, zespół reagowania na incydenty komputerowe (CERT) Administracji Federalnej poinformował, że załącznik był używany do pobierania pliku EXE, który instalował trojana żądającego okupu „Cerber”. Szkodnik zalewa Internet od lata 2016 roku. Jego zwolennicy utworzyli ustrukturyzowaną organizację marketingową, co czyni go bardziej niebezpiecznym niż inne szkodliwe programy.

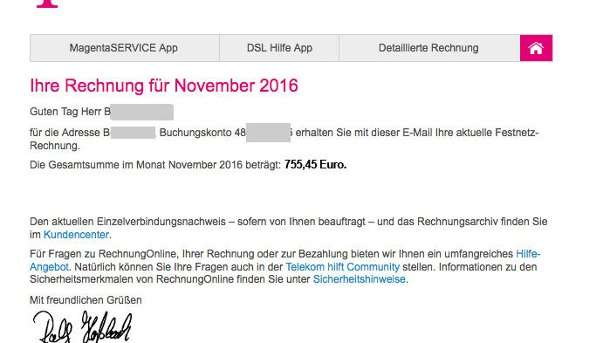

+++ Fałszywy rachunek Telekom zawiera trojany szantażujące +++

4 listopada 2016 r.: Oszuści wysyłają rzekome faktury Telekom z dołączonym złośliwym oprogramowaniem. Jeśli klikniesz link, który rzekomo prowadzi do szczegółowych informacji, otrzymasz propozycję pobrania niebezpiecznego pliku ZIP.

Niebezpieczne oprogramowanie ransomware o nazwie Torrentlocker jest ukryte w archiwum ZIP, ostrzega Stowarzyszenie Przemysłu Internetowego (Eco). Złośliwy program szyfruje wszystkie pliki na komputerze. Jeśli chcesz odzyskać swoje dane, powinieneś zapłacić okup przestępcom. Użytkownicy, którzy otrzymają tę wiadomość e-mail, w żadnym wypadku nie powinni otwierać linku.

Fałszywe rachunki, takie jak ten, zwabiają internetowych szantażystów w pułapkę. (Źródło: Zrzut ekranu: Eco-Blog botfrei.de)

Jeśli nie masz pewności, czy e-mail z fakturą jest prawdziwy, czy sfałszowany, najlepiej zadzwonić do Centrum Obsługi Klienta Telekom lub skontaktować się telefonicznie z Telekom Support (Fixed Line Customer Service: 0800/33 01 000 , Biuro Obsługi Klienta tel. 0800/33 02 202, z tel. kom. 2202).

Eksperci i policja zazwyczaj radzą ofiarom oprogramowania ransomware, aby nie płaciły szantażystom żadnych pieniędzy ani nie składały skargi. Narzędzia deszyfrujące są dostępne dla niektórych trojanów ransomware, ale nie zawsze mogą one odzyskać wszystkie dane. Opisujemy więcej na ten temat i jak chronić się przed trojanami szantażującymi tutaj.

+++ Spotify wykorzystywane do ataku trojana +++

7 października 2016 r.: Serwis strumieniowego przesyłania muzyki Spotify padł ofiarą ataku konia trojańskiego. Złośliwe oprogramowanie było rozpowszechniane za pośrednictwem darmowych odtwarzaczy muzycznych Spotify Free.

Jak poinformował we wtorek pracownik społeczności Spotify, trojany dostały się do komputerów za pośrednictwem złośliwych reklam w Spotify Free. Reklama, o której mowa, została usunięta. Wcześniej pojawiały się doniesienia, że denerwujące okna przeglądarki z zanieczyszczonymi stronami internetowymi wyskakiwały co jakiś czas.

Rozpocznij aktualizacje tylko przez automatyczną aktualizację

Spotify, podobnie jak wiele innych serwisów, finansuje swoje bezpłatne oferty poprzez reklamy. Reklamy te są dostarczane przez strony trzecie, więc Spotify nie ma bezpośredniego wpływu na wyświetlane reklamy. Firma ogłosiła dalsze dochodzenia. Spotify prosi również swoich użytkowników o zgłaszanie ataków koni trojańskich.

+++ Oprogramowanie ransomware typu koń trojański podszywa się pod aktualizację systemu Windows +++

31 sierpnia 2016: analitycy bezpieczeństwa AVG ostrzegają przed wyłudzającym trojanem udającym aktualizację systemu Windows. Podczas gdy użytkownik jest oszukiwany przez ekran aktualizacji, trojan „Fantom” szyfruje dane osobowe w tle. Do odszyfrowania potrzebne są pieniądze.

„Fantom” jest narzucany użytkownikom Internetu jako rzekoma aktualizacja zabezpieczeń. Jeśli uruchomisz plik o nazwie „criticalupdate01.exe”, zobaczysz typowy niebieski ekran aktualizacji systemu Windows 10. Porada ekspertów: Jeśli pojawi się niebieskie okno, które wypełnia cały ekran, natychmiast naciśnij kombinację klawiszy Ctrl + F4. To zamyka okno i uniemożliwia szkodnikowi zakończenie jego destrukcyjnej pracy.

+++ Policja ostrzega przed fałszywymi e-mailami windykacyjnymi +++

14 lipca 2016 r.: Oszuści wysyłają obecnie domniemane faktury, przypomnienia lub polecenia zapłaty. Pozorni nadawcy to Giropay, Directpay lub Paydirect. W załączniku nie ma listu, ale trojan.

Jednym z powodów, dla których e-maile wyglądają na prawdziwe, jest to, że adresat jest adresowany swoim prawidłowym imieniem – czasami podawane są również prawdziwe dane adresowe. Dotyczy płatności w związku z „Mail & Media AG”, zawierają rzekomy podpis prawnika lub usługi windykacyjnej.

Listy te są fikcyjne, informują policję, rzekomo zawarte umowy nie istnieją. Załączniki nie zawierają żadnych szczegółów na temat przypomnienia, ale złośliwe oprogramowanie. Dlatego pod żadnym pozorem nie otwieraj załączników, nie odpowiadaj na nie, ale jak najszybciej usuń wiadomość.

+++ Domniemane rachunki z Media Markt +++

23 czerwca 2016 r.: Uważaj na rzekome e-maile od Mediamarkt.de: przestępcy wysyłają faktury przygotowane ze złośliwym oprogramowaniem pod nazwą Media Markt, ostrzega portal „heise security”. Jeśli chcesz przyjrzeć się rzekomemu zamówieniu, łapiesz trojana szantażującego.

„Gorący” list motywacyjny, jaki mamy pod ręką, dotyczy zamówienia na płytę Blu-ray wideo z „niesamowitym człowiekiem-pająkiem (3d)”, ale można też sobie wyobrazić inne artykuły, ostrzega wyspecjalizowany wydawca. Wiadomość ma obecnie temat „Twoja rezerwacja jest dostarczana”, po której następuje sześciocyfrowa liczba.

Federalny Urząd ds. Bezpieczeństwa Informacji (BSI) ostrzega również o wzmożonych atakach za pomocą trojanów szantażujących. Złośliwy kod jest przemycany za pośrednictwem załączników do wiadomości e-mail, które są albo pakietem Microsoft Office, albo plikiem zip, których w żadnym wypadku nie wolno otwierać.

Rachunki są zmyślone

Den aktuellen Anschreiben fehlen wichtige Details wie etwa Namen und Adressdaten – das entlarvt sie schnell als Fälschungen. Fakt ist: Die vermeintlichen Rachunki są zmyślone, und wer den Datei-Anhang öffnet, riskiert eine Verseuchung des Computers und den Verlust von wichtigen Daten. Die Schädlinge verschlüsseln die persönlichen Dateien der Opfer .

Gdy trojan znajdzie się w systemie, dane można zapisać tylko z kopią zapasową. Dlatego powinieneś nie tylko korzystać z programu antywirusowego, ale także regularnie tworzyć kopie zapasowe swoich danych. W naszym przewodniku „Jak chronić się przed trojanami szantażującymi” wyjaśniamy dalsze środki ochrony przed trojanami szantażującymi.

+++ Domniemana poczta windykacyjna z Ebay +++

29 kwietnia 2016 r.: Przestępcy wysyłają coraz więcej trojanów e-mail w imieniu Inkasso Ebay AG, które informują odbiorcę w tekście, że będzie miał ostatnią szansę na uregulowanie otwartej faktury, w tym opłat za inkaso. W załączeniu pełna lista kosztów, z której można pobrać wszystkie poszczególne pozycje. Według „heise” załączony plik zip zawiera złośliwe oprogramowanie.

Dane mogły pochodzić z ataku hakerskiego na Ebay w maju 2014 roku, zwłaszcza że niektórzy odbiorcy zapewniali, że przechowywali tylko kombinację danych podanych w wiadomościach e-mail w serwisie eBay. W tym czasie hakerzy byli w stanie skopiować 145 milionów rekordów klientów, które oprócz nazwiska zawierały również adres e-mail, adres pocztowy, numer telefonu i datę urodzenia.

Ebay od dawna wskazuje na swojej stronie internetowej, że do klientów nie są wysyłane żadne e-maile z załącznikami. Klienci nigdy nie są również proszeni przez e-mail o podanie poufnych danych za pośrednictwem wysłanego linku.

+++ E-maile z fakturami chronione hasłem +++

15 marca 2016 r.: Pod hasłem „Twój rachunek wciąż nie został zapłacony” przestępcy internetowi coraz częściej ponownie wabią niedoświadczonych użytkowników w pułapkę. W roli nadawcy pojawia się „Flexpayment”, prawdziwa firma z Hamburga, która nie ma nic wspólnego z próbą oszustwa.

E-mail prosi odbiorcę o opłacenie załączonej faktury w ciągu pięciu dni, w przeciwnym razie proces zostanie przekazany do firmy windykacyjnej.

W załączniku znajduje się plik rzekomo chroniony hasłem „12345” o nazwie „Twoja-Faktura.rar”, czyli skompresowany plik archiwum. Ale w obiegu mogą być również inne warianty. Ochrona hasłem zapewnia, że skanery antywirusowe nie rozpoznają złośliwego oprogramowania.

Według Microsoftu zawarte w nim złośliwe oprogramowanie to trojan „Win32 / Gamarue.A! Plock”, który najwyraźniej ładuje kolejne złośliwe oprogramowanie i może powodować ogromne szkody.

Nazwa firmy Flex Payment jest nadużywana w e-mailu. Podobne e-maile były już w obiegu pod koniec lutego. Odbiorcy powinni bezpośrednio usuwać te i wszystkie podobne wiadomości e-mail z prośbami o płatność i powiązanymi załącznikami.

+++ Przestępcy internetowi wykorzystują firmę z Hamburga w celu uzyskania trojana pocztowego +++

25 lutego 2016 r.: „Twoja faktura za luty” jest tematem wiadomości e-mail, która jest obecnie wysyłana do wielu użytkowników w skrzynce pocztowej. Nadawca to „noreply@paymentsolution.biz”. Odbiorca jest proszony o zapłacenie zaległej faktury w załączniku. Jeśli jednak klikniesz załącznik, pobierzesz złośliwe oprogramowanie na swój komputer.

Podobny e-mail dotarł w styczniu do wielu internautów. Odbiorcom grozi wezwanie firmy windykacyjnej, jeśli przesłana im faktura nie zostanie zapłacona w ciągu dziesięciu dni.

W załączniku znajduje się skompresowany plik o nazwie „Twoja-Faktura.exe” lub „Twoja-Faktura.rar”. Zawarte w nim złośliwe oprogramowanie może uszkodzić komputer lub szpiegować dane użytkownika. Dlatego nie należy otwierać załącznika, ale bezpośrednio usuwać wiadomość.

Internetowi przestępcy wykorzystują do swojego oszustwa nazwę firmy „Paymentsolution” z Hamburga. Firma wyraźnie ostrzega przed tym e-mailem na swojej własnej stronie internetowej.

+++ Trojany pocztowe kuszą cennymi przesyłkami DHL +++

15 lutego 2016 r.: „Twoja paczka jest w magazynie”. Każdy, kto w dzisiejszych czasach otrzyma taki e-mail od DHL, powinien zachować ostrożność. Obecnie w drodze jest wiele wiadomości z załącznikami trojana, które symulują, że odbiorca otrzymał wartościową paczkę, za którą już zapłacił.

Domniemana wiadomość DHL z tematem „Paczka” wygląda zwodniczo na prawdziwą. Jednak tekst, który został napisany w złym języku niemieckim, szybko ujawnia to jako próbę oszustwa. Cenna przesyłka służy jako przynęta, w drodze różne warianty z czterocyfrową sumą.

„W celu odbioru przesyłki prosimy o wydrukowanie załączonego dokumentu i przedstawienie go w magazynie” – mówi dosłownie w wiadomości. Pomimo przerażającego tekstu, kliknięcie pliku zip jest kuszące - przynajmniej taki jest plan przestępców internetowych. Zapisany w nim plik po uruchomieniu instaluje konia trojańskiego, który próbuje załadować złośliwe oprogramowanie na komputer. Każdy, kto otrzyma taki e-mail, powinien go natychmiast usunąć.

+++ Poczta z kopiarki +++

3 lutego 2016 r.: W obiegu znajduje się wiele wiadomości e-mail z załącznikami trojana, które udają, że pochodzą z drukarki sieciowej. Te e-maile można rozpoznać po adresie nadawcy „kopierer @”, po którym następuje nazwa firmy, ostrzega „heise Security”.

Do wiadomości e-mail dołączony jest dokument Worda zainfekowany koniem trojańskim. Ponieważ wiele firm korzysta z drukarek sieciowych i kopiarek, które mogą wysyłać wiadomości e-mail, to oszustwo jest szczególnie podstępne.

+++ Masowy atak spamowy na klientów PayPal +++

2 lutego 2016 r.: Od początku roku przestępcy internetowi wysyłają coraz więcej szkodliwych wiadomości spamowych, ostrzega centrum doradztwa konsumenckiego Nadrenii Północnej-Westfalii. Sformułowanie i wygląd e-maili trudno określić na podstawie oryginału. Ale w załączniku jest trojan.

Według rzeczników konsumentów skrzynki e-mailowe są dosłownie zalewane fałszywymi rachunkami. Często można znaleźć wiersze tematu, takie jak „Otwarta faktura” lub „Nie można przeprowadzić obciążenia rachunku”.

Domniemane płatności na rzecz Zalando lub Globetrotter

W tym kontekście w pułapkę mają zostać zwabieni w szczególności klienci Zalando i Globetrotter. W różnych wariantach w obiegu są e-maile z tematem „Potwierdzenie płatności do [sklepu]” – informuje centrum doradztwa konsumenckiego. Jako kwota faktury często podawana jest kwota kilkuset euro.

W pierwszym szoku należy pokusić się o otwarcie załącznika, który rzekomo zawiera pełną listę kosztów, ostrzega centrum doradztwa konsumenckiego Nadrenii Północnej-Westfalii. W rzeczywistości w załącznikach czają się trojany, które mogą całkowicie szpiegować komputer. W związku z tym wiadomości e-mail należy natychmiast usuwać.

+++ Ogłoszenie pakietu DHL zawiera trojany +++

Listopad 2015: Obecnie pojawia się coraz więcej fałszywych maili DHL z tematem „Powiadomienie o paczce dla Twojej przesyłki”, po których następuje dowolny ciąg cyfr.Szczególnie pogrubione: Odbiorca jest nazwany swoim imieniem.

Zgodnie z fałszywą wiadomością przesyłka nie mogła zostać dostarczona z powodu brakujących danych. Każdy, kto otworzy rzekomy lotniczy list przewozowy (plik zip z plikiem programu), dostaje trojana na komputer. Kradnie to dane dostępowe, takie jak hasła.

Kierowanie do firm

Każdy, kto otrzyma taką wiadomość, powinien ją natychmiast usunąć. Oficjalna usługa dostarczania paczek odradza klikanie załączników i linków w e-mailach w pracy. Zamiast tego możesz wprowadzić i sprawdzić dołączony numer śledzenia za pośrednictwem aplikacji DHL lub na Paket.de. Wszelkie próby oszustwa są natychmiast ujawniane.

+++ Postbank ostrzega przed niewłaściwą aplikacją na smartfona +++

Październik 2015: W przypadku domniemanych nadawców, takich jak „kundenservice@postbank.de” lub „mobile-banking@postbank.de”, przestępcy internetowi próbują skłonić klientów Postbanku do uruchomienia trojana na ich smartfonie. W zwodniczo wyglądających wiadomościach e-mail twierdzi się, że odbiorca musi zainstalować i aktywować „certyfikat rozszerzonej weryfikacji (certyfikat EV SSL)”. W rzeczywistości jest to jednak trojan bankowy online, który wykorzystuje ruch danych i wysyła do Internetu hasła, takie jak numery PIN.

Oficjalny Postbank opublikował ostrzeżenie i radzi osobom, których to dotyczy, aby nie instalowały domniemanej aplikacji certyfikatu SSL.

+++ Trojany w raporcie o stanie DHL +++

Oszuści phishingowi próbują uzyskać dane od klientów Swiss Post za pomocą wiadomości takich jak „Zaktualizowane informacje o Twojej przesyłce” lub „Raport o stanie Twojej przesyłki”, po których następuje długa seria cyfr. Na podstawie adresu e-mail można rozpoznać, że jest to koń trojański. Według nazwy nadawcy fałszywe wiadomości pochodzą z firmy kurierskiej DHL, ale adresy nadawców za nazwą nie są w żaden sposób powiązane z firmą logistyczną.

Na przykład e-mail z nazwą nadawcy „DHL Logistik-Spezialist” trafił do redakcji t-online.de. Po bliższym przyjrzeniu się jednak pochodził z adresu e-mail semra555@online.de, co z pewnością nie ma nic wspólnego z DHL. Jeśli faktycznie spodziewasz się w dzisiejszych czasach przesyłki i chcesz ją śledzić, Swiss Post zaleca ręczne wprowadzenie numeru przesyłki zawartego w numerze przesyłki na oficjalnej stronie internetowej „paket.de” w masce wyszukiwania do śledzenia przesyłki.

+++ Powiadomienie o wysyłce z Amazon +++

Dzięki fałszywym potwierdzeniom wysyłki w imieniu Amazon oszuści chcą umieścić trojana na komputerach swoich ofiar. Wiadomość z tematem "Twoje zamówienie z Amazon.de" imituje wiadomości firmy wysyłkowej do złudzenia prawdziwe. Jednak za znakiem @ nie ma Amazona jako nadawcy. Domniemany numer zamówienia różni się również od numeru domniemanego dokumentu dostawy w załączniku zip. Rzekomy dokument „Amazon_Bestellnummer __._ tn.exe” identyfikuje się jako plik PDF, ale w rzeczywistości jest plikiem wykonywalnym.

Jeśli już dałeś się nabrać na oszustwo i uruchomiłeś trojana zamaskowanego jako plik PDF, powinieneś natychmiast całkowicie przeskanować swój system aktualnym programem antywirusowym. Złośliwe oprogramowanie instaluje dodatkowe złośliwe oprogramowanie.

+++ UPS ostrzega przed fałszywymi wiadomościami e-mail +++

Fałszywe wiadomości e-mail z firmy kurierskiej UPS krążą z tematem „UPS – powiadomienie o doręczeniu, numer kontrolny”, po którym następuje dowolna kombinacja cyfr. W e-mailu, który wygląda na zwodniczo prawdziwy, odbiorca jest proszony o pobranie i otwarcie pliku załącznika o nazwie „ups_de_DE_tracknum...” na swoim komputerze. Jednak nie ma za tym dokumentu, ale wykonywalny plik exe.

Domniemany numer kontrolny w temacie różni się od numeru pliku do pobrania, który służy do ujawniania fałszywych wiadomości spamowych zawierających niebezpieczny ładunek.

Najczęstszym zagrożeniem są trojany

Trojany stanowią coraz większe zagrożenie — są obecnie odpowiedzialne za osiem na dziesięć infekcji wirusowych. Dostają się do komputera za pośrednictwem poczty spamowej, podszywają się pod zamówienie, ogłoszenie o paczce, fakturę lub przypomnienie i zwykle mają dołączony plik zip z dołączonym złośliwym oprogramowaniem. Jeśli otworzysz pliki, ryzykujesz, że Twój komputer zostanie wykorzystany jako rozsyłający spam, a oszuści uzyskają dostęp do prywatnych danych i numerów kont.

Wykryj trojany

Zdrowy rozsądek i odrobina podejrzeń pomagają w walce z trojanami. Jeśli wiadomość e-mail próbuje wprawić Cię w euforię lub panikę, zachowaj na razie spokój i nie otwieraj żadnych linków ani załączników. Być może najpierw zapytaj nadawcę lub rodzinę, co to może być. Często drugie spojrzenie ujawnia osobliwości, które ujawniają sztuczkę.

Jeśli na przykład oficjalny list motywacyjny od firmy lub organu nie zawiera osobistego zwrotu grzecznościowego, zwykle można założyć, że coś jest nie tak. Jednak adresy e-mail zawierające imiona i nazwiska z konkursów są często przedmiotem handlu – przestępcy wykorzystują takie listy lub rezerwuar skradzionych tożsamości i w ten sposób mogą wysyłać spersonalizowane fałszywe wiadomości e-mail.

Zabezpiecz Windows, zmień hasła

Upewnij się również, że system Windows nie wstrzymuje już od Ciebie „znanych rozszerzeń plików”. Plik „.exe” wyświetlany po pliku „Faktura.pdf” może być dokładnie wskazówką, która sprawia, że w ostatniej chwili wahasz się przed otwarciem trojana.

W systemie Windows 8 domyślne ustawienie „Ukryj rozszerzenie znanych typów plików” jest nieco ukryte w zakładce „Widok” Eksploratora Windows w obszarze Opcje, Widok. W systemie Windows 7 możesz się tam dostać za pomocą paska menu za pomocą „Narzędzia, Opcje folderów, Widok”.

Każdy, kto wpadł w pułapkę, musi natychmiast zareagować. Jeśli nadal jest to możliwe, należy zmienić wszystkie hasła do sklepów internetowych i sieci społecznościowych lub zablokować dostęp dzwoniąc do obsługi klienta. Poinformuj również swój bank lub wystawcę karty kredytowej. W przypadku nieprawidłowości na koncie należy również złożyć skargę karną na policję.

Ochrona przed wirusami: nie zapomnij o pełnej kontroli

Gdy trojan zdobędzie przyczółek, zainstalowana ochrona antywirusowa jest zwykle bezużyteczna, ponieważ trojany lubią omijać wszelkie znalezione programy zabezpieczające. Jeśli podejrzewasz infekcję konia trojańskiego, powinieneś zlecić programowi antywirusowemu uruchomienie pełnego skanowania spoza komputera. Użyj rozruchowego skanera antywirusowego, aby wykryć i usunąć złośliwe oprogramowanie. Korzystanie z tych programów ratunkowych i ratunkowych jest bezpłatne.

Jeśli w Twoim systemie operacyjnym brakuje programu antywirusowego, zainstaluj go jak najszybciej; Wystarczy darmowe oprogramowanie antywirusowe. Skaner antywirusowy powinien być zawsze włączony.

Ponadto należy sprawdzić, czy system operacyjny komputera, w tym dodatkowe oprogramowanie, takie jak Java, Adobe Flash Player itp., jest aktualny, ponieważ trojany wielokrotnie dostają się do komputera przez dziury w zabezpieczeniach zainstalowanego oprogramowania. Do tego celu nadaje się darmowy program testowy Secunia Personal Software Inspector.

Więcej ekscytujących tematów znajdziesz na naszej cyfrowej stronie głównej.